Blaster

| Blaster | |

|---|---|

| Name | Blaster |

| Aliase | Lovesan, MSBlast |

| Bekannt seit | 2003 |

| Typ | Netzwerkwurm |

| Verbreitung | Exploit im RPC/DCOM-Dienst |

| System | Windows NT 4.0, 2000, XP, 2003 |

| Programmiersprache | C |

Blaster, auch Lovsan oder MSBlast genannt,[1] ist ein Computerwurm aus dem Jahre 2003, der sich durch Ausnutzung einer Sicherheitslücke in der RPC-Schnittstelle von Microsoft Windows verbreitet. Die Verbreitung fand vorrangig auf den Betriebssystemen Microsoft Windows NT 4.0, Windows 2000, XP und Windows Server 2003 über den TCP-Port 135 statt.[2][3]

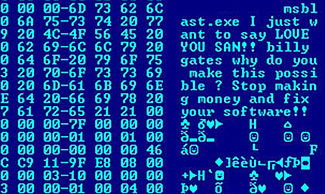

Im Spätsommer 2003 verursachte Blaster mit DDoS-Angriffen enorme Schäden, die sich zu geschätzt 320 Millionen US-Dollar summierten. Der Code des Wurms enthielt neben einer Nachricht an Bill Gates auch den Text “I just want to say LOVE YOU SAN!”, von dem sein Alias-Name abgeleitet wurde. Knapp einen Monat später übertrafen die Sobig-Würmer den durch Blaster verursachten Schaden um das 150-fache.

Geschichte

[Bearbeiten | Quelltext bearbeiten]

Blaster ist eine EXE-Datei. Die Verbreitung des Wurmes begann Anfang April 2003 durch eine Lücke im RPC/DCOM-Dienst, die es erlaubt Code auszuführen.

Der Wurm sollte ab 16. August 2003 bis zum 31. Dezember 2003 einen Distributed-Denial-of-Service-Angriff auf die Updateseiten der Firma Microsoft durchführen, auf denen auch der Patch für die Sicherheitslücke lagert.[3][4][5]

Kurz nach der Entdeckung des Wurmes wurde bekannt, dass nicht nur Windows-Systeme, sondern auch andere Systeme angreifbar waren. So können, laut dem CERT auch Systeme zur Zielscheibe eines Angriffs werden, bei denen der Port 135 geöffnet ist. Für einen erfolgreichen Angriff wird allerdings vorausgesetzt, dass ein Distributed Computing Environment auf Basis der Entwicklungen der Open Software Foundation installiert ist.[6][7]

Der Wurm konnte bei einem Angriff allerdings nicht erkennen, ob er einen Rechner angreift, der bereits befallen war. Diese Eigenschaft bremste die Verbreitung rasant ein, da er auch versuchte, bereits befallene Systeme anzugreifen und zum Absturz zu bringen. Erst im Anschluss prüfte der Wurm, ob er sich bereits auf dem System befand, das erkannte er an der Existenz der msblast.exe-Datei auf der Festplatte.[5]

Trotz des Schutzes von Unternehmensnetzen durch Firewalls gelang es dem Wurm, auch in Firmennetze einzudringen. Es wird vermutet, dass das durch bereits infizierte Laptops einiger Mitarbeiter geschehen ist, also vorbei an jeder Firewall oder Intrusion Detection System. Um Privatanwender vor dem Wurm zu schützen, sperrten einige Internet Service Provider Verbindungen über den Port 135, das schützte allerdings nur vor W32.Blaster und war kein genereller Schutz gegen die Sicherheitslücke.[8]

Am 12. Mai 2004 wurde der Autor einer Version des Wurmes, Jeffrey Lee Parson aus Hopkins, Minnesota, festgenommen und im Januar 2005 zu einer achtzehnmonatigen Haftstrafe verurteilt.[9][10][11]

Sicherheitslücke

[Bearbeiten | Quelltext bearbeiten]Möglich macht die Verbreitung des Wurmes eine Sicherheitslücke im RPC/DCOM-Dienst. Dabei wird ein manipuliertes Paket an den von RPC genutzten Port 135 geschickt. Dieses Paket löst einen sogenannten Buffer Overflow aus und überschreibt dabei Teile des Stapelspeichers, dabei kann Code in das System eingeschleust werden, der anschließend ausgeführt werden kann und so ein System infizieren kann.

Kritisch ist die Schwachstelle vor allem dadurch, dass man den Port 135, wenn überhaupt, nur sehr schwer schließen kann. Ein Abschalten des RPC-Dienst kann dazu führen, dass wichtige Teile des Systems nicht mehr funktionieren. Als einziger Schutz helfe nur, den von Microsoft bereitgestellten Patch einzuspielen, oder eine Firewall zu benutzen, die Zugriffe auf diesen Port verhindert.[12]

Funktionsweise

[Bearbeiten | Quelltext bearbeiten]- Der Angreifer startet einen TFTP-Server, um so den Wurm auf den Computer einzuschleusen.

- Eine Verbindung zwischen dem Angreifer und seinem Opfer wird auf dem TCP-Port 135 hergestellt.[3]

- Eine Shell wird auf dem Opfer hergestellt, welche auf den TCP-Port 4444 lauscht.[1]

- Der Angreifer führt einen Befehl über die Shell aus, um das Opfer zu veranlassen, den Wurm zu installieren.[1]

- Der Angreifer beendet die Verbindung zur Shell des Opfers, anschließend stoppt die Shell das Lauschen auf dem TCP-Port 4444 des Opfers.

- Das Opfer startet einen TFTP-Server und Prozesse anderer Anweisungen (z. B. zur Änderung der Registrierungsschlüssel usw.).

Identifizierung eines Wurmbefalls

[Bearbeiten | Quelltext bearbeiten]Bei der ersten Version des Wurms war eine Infektion unter anderem dadurch zu erkennen, dass sich eine Datei namens msblast.exe im Verzeichnis %WinDir%\System32 befand.

Bei späteren Versionen wurde er allerdings immer an einem offenen TFTP-Server auf dem UDP-Port 69 erkannt, der auf eingehende Verbindungen wartete. Darüber hinaus öffnete der Wurm 20 verschiedene TCP-Ports im Portbereich 2500 bis 2522, auf denen versucht wird, Verbindungen zu anderen Systemen aufzubauen.[5]

Außerdem wurden folgende Registry-Keys hinzugefügt:[5]

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run "windows auto update" = msblast.exe HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run "windows auto update" = msblast.exe I just want to say LOVE YOU SAN!! bill

Varianten

[Bearbeiten | Quelltext bearbeiten]In der Folge trat der Wurm in zahlreichen Varianten auf; einige von ihnen kombinieren den Wurm mit Trojanischen Pferden.

Diese Entwicklung stellt auch eine direkte Bedrohung für die Systemsicherheit dar, da der Wurm sich nicht mehr auf die Verbreitung beschränkt, sondern die Systeme für einen künftigen Angriff vorbereitet.

Von Blaster existieren sechs Varianten:

- Variante A

- Variante B, bei dem die Wurmdatei in „penis32.exe“ umbenannt wurde[13]

- Variante C, bei dem die Wurmdatei in „teekids.exe“ umbenannt wurde[13]

- Variante D in Kombination mit dem Trojaner BKDR_LITH.103.A, der eine Backdoor installiert

- Variante E trägt unter anderem die Bezeichnungen Nachi, Welchia und Lovsan.D. Der Schädling sucht auch auf dem TCP-Port 135 nach verwundbaren Windows-Systemen im Internet. Alternativ sendet der Wurm Daten über den TCP-Port 80, um das im März 2003 entdeckte WebDAV-Sicherheitsloch zur Verbreitung zu nutzen. Über das RPC-Leck greift der Wurm nur Maschinen mit Windows XP an, während über die WebDAV-Lücke sowohl Systeme mit Windows 2000 als auch XP attackiert werden. Zu erkennen ist er an massiv vielen ICMP-Floodings im lokalen Netz.

- Variante G

Weblinks

[Bearbeiten | Quelltext bearbeiten]- Blaster: Sicherheitsupdate für Windows XP

- Programme zur Entfernung des W32.Blaster

- Microsoft lässt Angriff von Lovsan/W32.Blaster ins Leere laufen

Einzelnachweise

[Bearbeiten | Quelltext bearbeiten]- ↑ a b c Symantec: W32.Blaster.Worm. Abgerufen am 1. September 2018 (englisch).

- ↑ MS03-026: Buffer Overrun in RPC May Allow Code Execution. Abgerufen am 1. September 2018 (englisch).

- ↑ a b c 2003 CERT Advisories Page 99. (PDF) Abgerufen am 1. September 2018 (englisch).

- ↑ Blaster worm spreading, experts warn of attack. 12. August 2003, abgerufen am 1. September 2018 (englisch).

- ↑ a b c d Alle Schotten dicht -- W32.Blaster greift an. 12. August 2003, abgerufen am 27. Mai 2019.

- ↑ W32.Blaster attackiert auch Nicht-Windows-Systeme. 13. August 2003, abgerufen am 27. Mai 2019.

- ↑ Multiple Open Software Foundation Distributed Computing Environment (DCE) implementations vulnerable to DoS. 8. August 2003, abgerufen am 27. Mai 2019 (englisch).

- ↑ W32.Blaster befällt Hunderttausende von PCs. 13. August 2003, abgerufen am 27. Mai 2019.

- ↑ Blaster worm author gets jail time. 28. Januar 2005, abgerufen am 1. September 2018 (englisch).

- ↑ Minnesota teen sentenced for releasing Blaster worm variant. 28. Januar 2005, abgerufen am 1. September 2018 (englisch).

- ↑ infoworld.com

- ↑ Fehler in Windows gefährdet Internet-PCs. 17. Juli 2003, abgerufen am 27. Mai 2019.

- ↑ a b 2003 CERT Advisories Page 100. (PDF) Abgerufen am 1. September 2018 (englisch).