AMD Security Processor

Der AMD Platform Security Processor (PSP), offiziell bekannt als AMD Secure Technology, ist ein Trusted Execution Environment Subsystem, das seit ca. 2013 in AMD Mikroprozessoren eingebaut ist.[1] Einer AMD-Entwicklungsanleitung zufolge ist das Subsystem verantwortlich für das Erstellen, Überwachen und Warten der Sicherheitsumgebung und dessen Funktionen beinhalten das Verwalten des Bootprozesses, die Initialisierung diverser Sicherheitsmechanismen und die Überwachung des Systems nach verdächtigen Aktivitäten oder Ereignissen und ist die angemessene Antwort hierzu.[2]

Kritiker sind besorgt es handle sich um eine Backdoor und stelle ein Sicherheitsrisiko dar.[3][4][5] AMD hat Anfragen zur Offenlegung des Firmware-Quelltextes abgewiesen, der auf den PSPs ausgeführt wird.[1]

Das PSP-System gleicht der Intel Active Management Technology für Intel-Prozessoren.[1] Der PSP selbst ist ein ARM-Prozessorkern, welcher auf dem CPU-Die integriert ist.[6]

Geschichte[Bearbeiten | Quelltext bearbeiten]

September 2017 wies der Google-Sicherheitsforscher Cfir Cohen auf eine Schwachstelle in AMDs PSP-Subsystem hin, die einen Angreifer Passwörter, Zertifikate und andere sensible Informationen abgreifen lassen könnte. Es gab das Gerücht, dass ein Patch den Anbietern im Dezember 2017 bereitgestellt wird.[7][8]

Im März 2018 wurde eine Handvoll angeblicher schwerwiegender Mängel bei AMDs Zen-Architektur-CPUs (Epyc, Ryzen, Ryzen Pro, und Ryzen Mobile) von einer israelischen IT-Security-Firma in Bezug auf den PSP angekündigt, die es erlauben könnte Malware auszuführen und Zugriff auf sensible Informationen zu bekommen.[9] AMD hat Firmwareaktualisierungen angekündigt um diese Mängel zu beheben.[10][11]

Während es Behauptungen gab, dass die Mängel der Marktmanipulierung dienten und die Vertrauenswürdigkeit der Publikation infrage gestellt wurde,[12][13] wurde ihre Gültigkeit von einem technischen Standpunkt von unabhängigen, von der Publikation beauftragten Sicherheitsexperten bestätigt, die die Offenlegungen überprüften.[14]

Weblinks[Bearbeiten | Quelltext bearbeiten]

- AMD Pro Security Offizielle Webseite - AMD

Einzelnachweise[Bearbeiten | Quelltext bearbeiten]

- ↑ a b c Rob Williams: AMD Confirms It Won't Opensource EPYC's Platform Security Processor Code. 19. Juli 2017: „This chip is found on most AMD platforms from 2013 on, and behaves much like Intel's Management Engine does [...] The rather blunt realization that PSP wasn't being open sourced came out during a discussion with AMD top brass about EPYC.“

- ↑ BIOS and Kernel Developer's Guide (BKDG) for AMD Family 16h Models 30h-3Fh Processors. (PDF) AMD, 2016, S. 156.

- ↑ NSA could have planted Permanent Backdoors in Intel And AMD Chips. Abgerufen am 25. Januar 2019 (englisch).

- ↑ Ryan Martin: Expert Says NSA Have Backdoors Built Into Intel And AMD Processors. In: eteknix.com. Juli 2013, abgerufen am 19. Januar 2018.

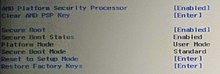

- ↑ Michael Larabel: AMD Reportedly Allows Disabling PSP Secure Processor With Latest AGESA. 7. Dezember 2017: „This built-in AMD Secure Processor has been criticized by some as another possible attack vector...“

- ↑ Libreboot FAQ.: „The PSP is an ARM core with TrustZone technology, built onto the main CPU die.“

- ↑ Rene Millman: Security issue found in AMD's Platform Security Processor. 8. Januar 2018.

- ↑ Catalin Cimpanu: Security Flaw in AMD's Secure Chip-On-Chip Processor Disclosed Online. 6. Januar 2018.

- ↑ Dan Goodin: A raft of flaws in AMD chips makes bad hacks much, much worse. Ars Technica, 13. März 2018.

- ↑ Peter Bright: AMD promises firmware fixes for security processor bugs All bugs require administrative access to exploit. Ars Technica, 20. März 2018.

- ↑ Mark Papermaster: Initial AMD Technical Assessment of CTS Labs Research. AMD Community, 21. März 2018.

- ↑ https://www.gamersnexus.net/industry/3260-assassination-attempt-on-amd-by-viceroy-research-cts-labs

- ↑ https://seekingalpha.com/article/4157242-amd-cts-labs-story-failed-stock-manipulation?page=2

- ↑ Dan Guido: "AMD Flaws" Technical Summary.