Digitales Zertifikat

Ein digitales Zertifikat ist ein digitaler Datensatz, meist nach Standards der ITU-T oder der IETF, der bestimmte Eigenschaften von Personen oder Objekten bestätigt und dessen Authentizität und Integrität durch kryptografische Verfahren geprüft werden kann. Das digitale Zertifikat enthält insbesondere die zu seiner Prüfung erforderlichen Daten. Das Zertifikat wird ausgestellt durch eine Zertifizierungsstelle, die Certification Authority (CA).

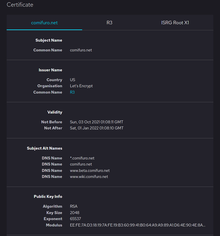

Weit verbreitet sind Public-Key-Zertifikate nach dem Standard X.509, welche die Identität des Inhabers und weitere Eigenschaften eines öffentlichen kryptographischen Schlüssels bestätigen. Attributzertifikate enthalten dagegen keinen öffentlichen Schlüssel, sondern verweisen auf ein Public-Key-Zertifikat und legen dessen Geltungsbereich genauer fest. Im Kontext elektronischer Signaturen wird der Begriff Zertifikat technikneutraler aufgefasst (siehe den Abschnitt Rechtliche Aspekte im Artikel Public-Key-Zertifikate), so dass ein Zertifikat sich nicht notwendigerweise auf einen kryptographischen Schlüssel beziehen muss, sondern allgemein Daten zur Prüfung einer elektronischen Signatur enthält. In der Praxis handelt es sich jedoch immer um Public-Key-Zertifikate.

Ein weiteres Beispiel für digitale Zertifikate sind kryptographische Prüfsummen auf Online-Tickets.

Public-Key-Zertifikate[Bearbeiten | Quelltext bearbeiten]

Ein Public-Key-Zertifikat ist ein digitales Zertifikat, das den Eigentümer sowie weitere Eigenschaften eines öffentlichen Schlüssels bestätigt. Durch ein Public-Key-Zertifikat können Nutzer eines asymmetrischen Kryptosystems den öffentlichen Schlüssel einer Identität (z. B. einer Person, einer Organisation oder einem IT-System) zuordnen und seinen Geltungsbereich bestimmen. Damit ermöglichen Public-Key-Zertifikate den Schutz der Vertraulichkeit, Authentizität und Integrität von Daten durch die korrekte Anwendung der öffentlichen Schlüssel.

Übersicht[Bearbeiten | Quelltext bearbeiten]

Um beim Einsatz von asymmetrischen Kryptosystemen falsche (z. B. untergeschobene) von echten Schlüsseln zu unterscheiden, wird ein Nachweis benötigt, dass der verwendete öffentliche Schlüssel auch zum designierten Empfänger der verschlüsselten Nachricht bzw. zum Sender einer digital signierten Nachricht gehört. Außerdem muss bei der Verschlüsselung und Prüfung der digitalen Signatur sichergestellt werden, dass der Schlüssel auch mit diesem kryptographischen Verfahren und für den gedachten Anwendungsbereich verwendet werden darf. Diese Nachweise werden durch digitale Zertifikate geleistet.

Typische Anwendungen von Public-Key-Zertifikaten sind:

- Digitale Signaturen,

- Sicherheit in Netzwerkprotokollen (z. B. TLS, darunter HTTPS für Webbrowser, IPsec oder SSH),

- Schutz von E-Mails (z. B. mit S/MIME oder PGP),

- Authentisierung und Zugriffskontrolle bei Chipkarten.

Public-Key-Zertifikate enthalten in der Regel die folgenden Informationen:

- Den Namen (oder eine andere eindeutige Bezeichnung) des Ausstellers (englisch issuer) des Zertifikates.

- Informationen zu den Regeln und Verfahren, unter denen das Zertifikat ausgegeben wurde.

- Informationen zur Gültigkeitsdauer des Zertifikates.

- Den öffentlichen Schlüssel, zu dem das Zertifikat Angaben macht.

- Den Namen (oder eine andere eindeutige Bezeichnung) des Eigentümers (englisch subject) des öffentlichen Schlüssels.

- Weitere Informationen zum Eigentümer des öffentlichen Schlüssels.

- Angaben zum zulässigen Anwendungs- und Geltungsbereich des öffentlichen Schlüssels.

- Eine digitale Signatur des Ausstellers über alle anderen Informationen.

Die Eigenschaften des im Public-Key-Zertifikat enthaltenen Schlüssels – und damit der Geltungsbereich des Public-Key-Zertifikates – können durch Attributzertifikate genauer festgelegt werden. Attributzertifikate enthalten selbst keinen öffentlichen Schlüssel, sondern verweisen auf das betroffene Public-Key-Zertifikat über dessen Seriennummer.

Der Aussteller eines Zertifikates wird als Zertifizierungsstelle oder Zertifizierungsinstanz bezeichnet. Die Zertifizierungsinstanz sollte von einer vertrauenswürdigen Organisation oder Stelle (z. B. eine Behörde) betrieben werden, damit die Anwender sich auf die in den Zertifikaten enthaltenen Informationen verlassen können. Durch die digitale Signatur über das Zertifikat lässt sich die Authentizität und Integrität des digitalen Zertifikates überprüfen. Für diese Prüfung wird jedoch wiederum eine Zuordnung des Signaturschlüssels des Ausstellers zu seiner Identität, d. h. ein weiteres Zertifikat, benötigt. Diese Hierarchie von Zertifikaten bildet eine Public-Key-Infrastruktur (PKI).

Die Gültigkeit eines digitalen Zertifikates ist meist auf einen im Zertifikat festgelegten Zeitraum begrenzt. Zertifikate für Schlüssel, die nicht mehr sicher sind, können und sollten vorzeitig gesperrt und die Sperrinformationen veröffentlicht werden. Die Vertrauenswürdigkeit eines digitalen Zertifikates hängt in erheblichem Maße davon ab, ob und wie rasch es gesperrt werden kann und wie zuverlässig und zeitnah die Sperrung veröffentlicht wird. Üblicherweise werden Sperrungen über eine Zertifikatsperrliste (engl. Certificate Revocation List, CRL), gelegentlich auch über eine Web-Seite, veröffentlicht. Zunehmend werden auch Dienste zur Online-Abfrage des Sperrstatus (z. B. über OCSP) angeboten.

Zertifikate werden von vielen verschiedenen Zertifizierungsstellen und in vielen verschiedenen Qualitätsstufen ausgegeben. Diese können sich erheblich in der Zuverlässigkeit der im Zertifikat enthaltenen Informationen unterscheiden. So hängt die Verlässlichkeit der Zuordnung zwischen dem öffentlichen Schlüssel und seinem Eigentümer von den eingesetzten Verfahren zur Identifizierung der Schlüsseleigentümer und zur Sperrung der Zertifikate ab. Einige Zertifizierungsstellen identifizieren ihre Antragsteller z. B. nur persönlich und gegen Vorlage eines amtlichen Ausweises, andere führen gar keine Prüfung der Angaben des Antragstellers durch.

Zertifikate mit beschränkter Sicherheit können Privatanwender von vielen Zertifizierungsstellen kostenlos erhalten. Dagegen können Zertifikate höherer Sicherheit (z. B. qualifizierte Zertifikate auf Basis von Chipkarten) 50 Euro pro Jahr und mehr kosten. Letztendlich entscheiden die Zertifizierungsrichtlinien (Certificate Policy oder CP) des Ausstellers über das Sicherheitsniveau. Bisweilen als fortgeschrittene bezeichnete Zertifikate gibt es nicht (es gibt jedoch eine Fortgeschrittene elektronische Signatur).

Rechtliche Aspekte[Bearbeiten | Quelltext bearbeiten]

Die rechtlichen Rahmenbedingungen für die Ausstellung digitaler Zertifikate, vor allem für elektronische Signaturen, sind in vielen Staaten durch eigene Gesetze geregelt.

In der EG-Richtlinie 1999/93/EG ist ein Zertifikat technologieneutral definiert und muss sich daher nicht notwendigerweise auf einen kryptographischen Schlüssel beziehen: Ein Zertifikat ist „eine elektronische Bescheinigung, mit der Signaturprüfdaten einer Person zugeordnet werden und die Identität dieser Person bestätigt wird“, wobei Signaturprüfdaten als „Daten wie Codes oder öffentliche kryptographische Schlüssel, die zur Überprüfung einer elektronischen Signatur verwendet werden“ definiert sind. Diese Definitionen wurden sinngemäß in die nationalen Signaturgesetze der Mitgliedstaaten der Europäischen Gemeinschaft und die anderen Staaten des Europäischen Wirtschaftsraumes, insbesondere in das deutsche Signaturgesetz, das österreichische Signaturgesetz und das liechtensteinische Signaturgesetz, übernommen.

Die Richtlinie und die darauf basierenden nationalen Gesetze definieren einheitliche Anforderungen an Dienstleistungen für die Ausstellung und Verwaltung von Zertifikaten. Insbesondere wurde das qualifizierte Zertifikat als besonders vertrauenswürdiges und personenbezogenes Public-Key-Zertifikat definiert.

Die Ausgabe von qualifizierten Zertifikaten unterliegt der Überwachung einer zuständigen Behörde. In Deutschland ist dies die Bundesnetzagentur für Elektrizität, Gas, Telekommunikation, Post und Eisenbahnen (ehemals RegTP), in Österreich die Telekom-Control-Kommission (TKK) als Teil der Rundfunk und Telekom Regulierungs GmbH (RTR).

Eine elektronische Signatur, die mit einer sicheren Signaturerstellungseinheit erstellt wurde, ist weitgehend einer handschriftlichen Unterschrift gleichgestellt, wenn für den Signaturschlüssel ein (zum Zeitpunkt der Signaturerstellung) gültiges qualifiziertes Zertifikat existiert.

Probleme und Lösungen[Bearbeiten | Quelltext bearbeiten]

Zertifikate werden von vielen Stellen ausgegeben. Damit ein Zertifikat als gültig betrachtet wird, muss man der Zertifizierungsstelle vertrauen. In Webbrowsern sind aus diesem Grund schon viele Zertifizierungsstellen als vertrauenswürdig eingestuft. Allerdings sind viele dieser Firmen und Organisationen den meisten Anwendern unbekannt. Der Anwender delegiert somit sein Vertrauen an den Hersteller der Software.

Ein zweites Problem ist, dass dem Zertifikat selbst nur schwer anzusehen ist, wie sicher die bei seiner Ausstellung und Veröffentlichung eingesetzten Verfahren sind und für welche Anwendungen das Zertifikat überhaupt geeignet oder vorgesehen ist. Der Anwender müsste dafür die entsprechenden Dokumentationen der Zertifizierungsstelle, die Certificate Policy (CP) und das Certification Practice Statement (CPS), lesen, deren Inhalte durch RFC 3647[1] allgemein vorgegeben sind. Bei hohen Sicherheitsanforderungen können qualifizierte Zertifikate verwendet werden, deren Aussteller gesetzlich vorgegebenen Sicherheitsvorgaben und staatlicher Aufsicht unterliegen.

Diese Probleme wurden beispielsweise durch einen Vorfall deutlich, bei dem Verisign auf die Firma Microsoft ausgestellte Zertifikate an Personen ausgab, die sich fälschlicherweise als Microsoft-Mitarbeiter ausgegeben hatten.[2] Mit diesen Zertifikaten hatten die Betrüger nun einen augenscheinlich vertrauenswürdigen Beleg dafür, dass sie zur Firma Microsoft gehörten. Es wäre z. B. möglich gewesen, Programmcode im Namen von Microsoft zu signieren, so dass er von Windows-Betriebssystemen ohne Warnung installiert würde. Obwohl diese Zertifikate sofort widerrufen wurden, nachdem der Fehler bemerkt wurde, stellten sie doch weiterhin ein Sicherheitsrisiko dar, da die Zertifikate keinen Hinweis darauf enthielten, wo ein möglicher Widerruf zu finden ist. Dieser Fall ist ein Zeichen dafür, dass man sich nicht immer auf die Vertrauenswürdigkeit von Zertifikaten und die Sorgfalt von Zertifizierungsstellen verlassen kann.

Die Sperrung eines Zertifikats ist nur dann effektiv, wenn bei der Prüfung aktuelle Sperrinformationen vorliegen. Zu diesem Zweck können Zertifikatsperrlisten (CRL) oder Onlineprüfungen (z. B. OCSP) abgerufen werden.

Standards[Bearbeiten | Quelltext bearbeiten]

Struktur und Inhalt von digitalen Zertifikaten werden durch diverse Standards vorgegeben.

- Am weitesten verbreitet ist der Standard X.509 der internationalen Fernmeldeunion.

- Das aktuelle Zertifikatsformat X.509v3 (Version 3) wird z. B. für die sichere Kommunikation mit Web-Seiten über SSL/TLS, für sichere E-Mail über S/MIME und für Virtual Private Networks (VPN) über IPsec verwendet. Auch qualifizierte Zertifikate sind praktisch immer nach X509v3 aufgebaut.

- Das aktuelle Format für Attributzertifikate ist X.509v2. (Hinweis: Bei X.509 bezieht sich die Versionsnummer nicht auf das aktuelle Dokument (d. h. den gesamten Standard X.509), sondern nur auf das jeweilige Format für Zertifikate oder Sperrlisten.)

- X.509 definiert auch ein Format für Sperrlisten für X.509-Zertifikate. Die aktuelle Version 2 (X.509v2) unterstützt sowohl komplette als auch inkrementelle Sperrlisten.

- Weitere Standards präzisieren die durch X.509 definierten Formate durch genauere Vorgaben und Einschränkungen (ein „Profil“). Beispiele sind RFC 5280 (Profil für Zertifikate und Sperrlisten),[3] RFC 5755 (Attributzertifikate),[4] RFC 3739[5] und ETSI TS 101 862 (qualifizierte Zertifikate) und Common PKI (Zertifikate, Attributzertifikate und Sperrlisten).

- Die Syntax von X.509-Zertifikaten und -Sperrlisten basiert auf ASN.1. Als Kodierung wird DER verwendet.

- Die von PGP verwendeten Zertifikate sind in RFC 4880 definiert.[6]

- Bei WAP wurde für die sichere Kommunikation über WTLS ein spezielles, besonders kompaktes Zertifikatsformat verwendet.

- ISO 7816 definiert in Teil 8 zwei verschiedene Formate für sehr kompakte Zertifikate, die sogar von Chipkarten interpretiert und geprüft werden können (Card Verifiable Certificates (CV-Zertifikate)). Während selbstbeschreibende CV-Zertifikate Kennungen (Tags) und Längenangaben für die einzelnen Datenfelder enthalten, ist dies bei nicht-selbstbeschreibenden (self-descriptive) CV Zertifikaten nicht der Fall, so dass die auswertende Anwendung die Syntax und Länge der Datenfelder im Voraus kennen muss. CV-Zertifikate kommen z. B. beim Extended Access Control für elektronische Reisepässe und den neuen deutschen Personalausweis sowie bei der elektronischen Patientenkarte und dem elektronischen Heilberufsausweis zum Einsatz.

- Im Zahlungssystem EMV wird ein besonders kompaktes Zertifikatsformat verwendet.

- Für die Verkehrstelematik, konkret für die Kommunikation mit Kraftfahrzeugen, sind in IEEE 1609.2 und ETSI TS 103 097 spezielle Zertifikatsformate definiert. IEEE 1609.2 definiert auch ein Datenformat für Sperrlisten.

- Ein weiteres kompaktes, jedoch kaum benutztes Zertifikatsformat wird vom American National Standards Institute (ANSI) im Standard X9.68 definiert.

- Simple Public Key Infrastructure (SPKI), ein experimenteller Standard der Internet Engineering Task Force (IETF), definiert in RFC 2693[7] ein eigenes Zertifikatsformat. SPKI wird jedoch praktisch nicht eingesetzt.

Standards für Online-Validierungsdienste sind OCSP und SCVP, wobei SCVP bisher kaum verwendet wird.

Für Zertifizierungsstellen, die Public-Key-Zertifikate ausstellen, werden in ETSI TS 101 456 (QCP) und ETSI TS 102 042 (NCP, LCP und EVCP)[8] verschiedene Sicherheitsniveaus definiert:

- Qualified Certificate Policy (QCP),

- Normalized Certificate Policy (NCP),

- Lightweight Certificate Policy (LCP) sowie

- Extended Validity Certificate Policy (EVCP).

Wenn die privaten Schlüssel der Endteilnehmer auf einer sicheren Signaturerstellungseinheit gespeichert werden, wird zusätzlich ein + angefügt (z. B. QCP+).

Anbieter[Bearbeiten | Quelltext bearbeiten]

Bekannte Anbieter für Webserver- und E-Mail-Zertifikate sind Thawte, Verisign, GeoTrust, GlobalSign und CAcert.

Akkreditierte Anbieter von qualifizierten Zertifikaten gemäß deutschem Signaturgesetz sind verschiedene Bundesnotarkammern, DGN Service GmbH, D-TRUST (Bundesdruckerei-Gruppe), DATEV, medisign GmbH und T-Systems. In Österreich sind dies A-Trust und verschiedene andere Anbieter.

Akkreditierte Anbieter von qualifizierten Zertifikaten gemäß Schweizer Signaturgesetz sind QuoVadis Trustlink Schweiz AG, Swisscom, Die Schweizerische Post (SwissSign) und das Bundesamt für Informatik und Telekommunikation.

Siehe auch[Bearbeiten | Quelltext bearbeiten]

Weblinks[Bearbeiten | Quelltext bearbeiten]

- Übersicht aller Zertifizierungsdiensteanbieter, die für das Ausstellen von qualifizierten Zertifikaten und/oder von qualifizierten Zeitstempeln eine Akkreditierung nach dem Signaturgesetz (SigG) in der Fassung vom 17. Juli 2009 durch die Bundesnetzagentur erhalten haben. nrca-ds.de (Stand 2013-NOV-14).

- Übersicht aller Zertifizierungsdiensteanbieter, die für das Ausstellen von qualifizierten Zertifikaten und/oder qualifizierten Zeitstempeln bei der Bundesnetzagentur (gem. §19 Abs.6 SigG) angezeigt sind. nrca-ds.de (Stand 2013-NOV-14).

- Aufsichtsstelle für elektronische Signaturen gemäß österreichischem Signaturgesetz. signatur.rtr.at

- Liste der anerkannten Anbieter von Zertifizierungsdiensten in der Schweiz. ( vom 3. Mai 2007 im Internet Archive) seco.admin.ch

Einzelnachweise[Bearbeiten | Quelltext bearbeiten]

- ↑ RFC – Internet X.509 Public Key Infrastructure Certificate Policy and Certification Practices Framework. November 2003 (englisch).

- ↑ CERT Advisory CA-2001-04 Unauthentic “Microsoft Corporation” Certificates

- ↑ RFC – Internet X.509 Public Key Infrastructure Certificate and Certificate Revocation List (CRL) Profile. Mai 2008 (englisch).

- ↑ RFC – An Internet Attribute Certificate Profile for Authorization. Januar 2010 (englisch).

- ↑ RFC – Internet X.509 Public Key Infrastructure: Qualified Certificates Profile. März 2004 (englisch).

- ↑ RFC – OpenPGP Message Format. November 2007 (englisch).

- ↑ RFC – SPKI Certificate Theory. September 1999 (englisch).

- ↑ ETSI Publication Download.